Na czym polegają ataki i co ma z tym wspólnego infostealer?

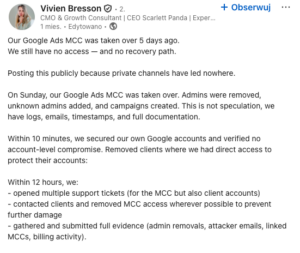

Schemat ataków na konta Google Ads jest prosty i jednocześnie skuteczny (niestety). Hakerzy:

- Przejmują konto pracownika agencji bądź firmy – poprzez przejęcie sesji (cookies) lub wyłudzenie danych za pomocą fałszywego mailingu lub okna do logowania Google.

- Uzyskują dostęp do MCC.

- Dodają nowego administratora i degradują obecnych adminów do użytkowników tylko z podglądem, lub całkowicie usuwają ich z konta.

- Tworzą nowe MCC, przepinają kampanie reklamowe na nowe konto, zwiększają limity wydatków nawet kilkukrotnie.

- Tworzą skrypty odpytujące ich kampanie: Periodic Check.

- Uruchamiają kampanie phishingowe / scamowe.

- Wydają budżety w krótkim czasie (nawet kilkaset tysięcy złotych w 48h).

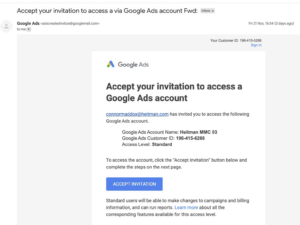

Ataki te nie są wybitnie zaawansowane pod kątem technologicznym – bazują na inżynierii społecznej. Maile udające powiadomienia o naruszeniu zasad (policy alerts), zaproszenia od nowych klientów czy inne opisane wyżej triggery do włamu to codzienność. Kliknięcie w link odbywa się odruchowo, ze względu na presję czasu. Z tego też powodu klucz od bezpieczeństwa nie leży w tym przypadku w technologii – standardowe klucze 2FA dają złudne poczucie bezpieczeństwa. Hakerzy omijają uwierzytelnianie dwuskładnikowe (2FA). Dzieje się tak, ponieważ strony phishingowe (często sprytnie hostowane na zaufanych domenach, takich jak Google Sites) działają jako proxy – przechwytują kod 2FA lub ciasteczko sesyjne w czasie rzeczywistym, dając atakującym natychmiastowy dostęp.

Do przeprowadzania ataków hakerzy najczęściej wykorzystują infostealer, czyli złośliwe oprogramowanie (malware), którego głównym celem jest kradzież danych. Celem mogą być loginy i hasła, dane zapisane w przeglądarce, tokeny API czy pliki cookies aktywne podczas sesji, które mogą okazać się najgroźniejsze. Dlaczego?

Atak wymierzony w pliki cookies powoduje, że:

- atakujący przejmuje aktywną sesję,

- klucze sprzętowe typu yubikey są mniej skuteczne,

- system widzi „legalnego użytkownika”, więc atak staje się trudniejszy do zauważenia.

d-tags

d-tags